Pasmo UMTS – zapomniany bohater mobilnej rewolucji

Redakcja 25 czerwca 2025

Jeszcze kilkanaście lat temu mobilny internet był luksusem – dziś to codzienność. Mało kto jednak wie, że za tą cyfrową rewolucją stoi technologia, która powoli przechodzi do historii. Mowa o paśmie UMTS – filarze sieci 3G, który umożliwił pierwsze wideorozmowy, dostęp do internetu w pociągu i streaming muzyki na...

Wi-Fi 7 – co to jest i czy warto na nie czekać?

Redakcja 21 maja 2025

Szybszy internet, stabilniejsze połączenie i brak lagów nawet w zatłoczonym domu pełnym urządzeń online – brzmi jak marzenie? Dzięki najnowszemu standardowi Wi-Fi 7 staje się ono coraz bardziej realne. Czym różni się od poprzednich wersji, kiedy się pojawi i czy warto już teraz rozważyć zakup nowego routera Wi-Fi 7? Wi-Fi 7...

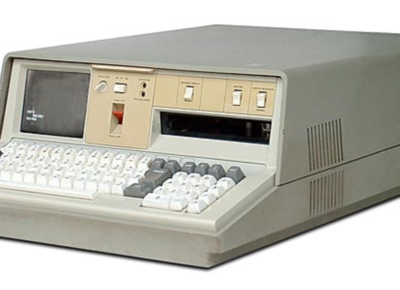

Pierwszy komputer na świecie – od maszyny liczącej do cyfrowej rewolucji

Redakcja 7 maja 2025

Czy zastanawiałeś się kiedyś, jak wyglądał pierwszy komputer na świecie? Czy był podobny do tego, z którego korzystasz dziś? A może to ogromna maszyna, zajmująca cały pokój? Cofnijmy się w czasie i poznajmy fascynującą historię urządzenia, które zapoczątkowało erę cyfrową – pierwszego komputera na świecie. Jak nazywa...

Superkomputery – cyfrowi giganci zmieniający świat nauki i technologii

Redakcja 16 kwietnia 2025

Superkomputery to bez wątpienia jedne z najpotężniejszych narzędzi XXI wieku. W czasach, gdy dane są nową ropą naftową, a sztuczna inteligencja kształtuje oblicze nowoczesnych społeczeństw, rola superkomputerów staje się kluczowa. Od modelowania klimatu, przez badania nad lekami, aż po trenowanie algorytmów AI – te cyfrowe kolosy...

Półprzewodniki – małe cząstki, wielka rewolucja

Redakcja 9 kwietnia 2025

Półprzewodniki to jedne z najważniejszych materiałów naszych czasów. Wykorzystywane w elektronice, motoryzacji i przemyśle, napędzają rozwój technologii i kształtują naszą codzienność. Czym są półprzewodniki, jakie mają zastosowanie i dlaczego toczy się o nie globalna rywalizacja? Oto wszystko, co warto wiedzieć o tych...

Historia telefonu: od kabli do bezprzewodowej rewolucji

Redakcja 25 marca 2025

Dziś trudno wyobrazić sobie życie bez telefonu, ale jeszcze nieco ponad 150 lat temu nikt nie myślał o natychmiastowej komunikacji na odległość. Historia telefonu to fascynująca podróż przez epoki wynalazków, innowacji i technologicznych przełomów, które ukształtowały naszą codzienność. Przyjrzyjmy się, jak ewoluowało to...

Clickbait – sekret tytułów, które nie dają spokoju

Redakcja 4 lutego 2025

Czy zdarzyło Ci się kliknąć w nagłówek, który obiecywał szokujące rewelacje, a w zamian oferował jedynie rozczarowanie? Witaj w świecie clickbaitu! Odkryj, czym jest clickbait, jak działa i dlaczego jego wpływ na nasze życie codzienne jest większy, niż mogłoby się wydawać. Clickbait – definicja i działanie Słowo...

Botnet – co to jest i jak działa?

Redakcja 29 stycznia 2025

Jednym z cyberzagrożeń są botnety – zjawisko znane głównie ekspertom od cyberbezpieczeństwa, ale warto, by każdy internauta rozumiał jego znaczenie. Co to botnet? Jak go wykryć i dlaczego jest tak istotnym zagrożeniem? Botnet – definicja i działanie Słowo “botnet” to połączenie dwóch terminów: “bot” (robot)...

Catfishing: co to znaczy i jak rozpoznać to zjawisko?

Redakcja 22 stycznia 2025

W dzisiejszym cyfrowym świecie, gdzie kontakty międzyludzkie coraz częściej odbywają się za pośrednictwem internetu, pojawiły się nowe formy interakcji, ale również zagrożeń. Jednym z nich jest zjawisko znane jako catfishing. Co to znaczy? Jak można się przed nim uchronić? Catfishing – definicja Zanim przejdziemy do...

Klatka Faraday – niewidzialna tarcza

Redakcja 14 stycznia 2025

Czy zastanawiałeś się kiedyś, jak wykorzystać prostą technologię, aby podnieść funkcjonalność i bezpieczeństwo swoich urządzeń? Poznaj klatkę Faradaya – innowacyjne rozwiązanie z bogatą historią i nowoczesnymi zastosowaniami. Dowiedz się, jak działa, gdzie można ją zastosować i jak stworzyć jej wersję w warunkach...

Jak działa magnes? Odkrywamy tajemnice magnetyzmu

Redakcja 3 grudnia 2024

Magnesy towarzyszą nam na co dzień – od prostych tablic magnetycznych w biurze po skomplikowane urządzenia w przemyśle i medycynie. Choć wydają się czymś zupełnie zwyczajnym, ich działanie kryje w sobie fascynujące zjawiska fizyczne. W tym wpisie wyjaśnimy jak działa magnes, w tym także magnes neodymowy, oraz odpowiemy na pytania,...

Czym jest Deep Web i czym różni się od Dark Web?

Redakcja 27 listopada 2024

Internet, jaki znamy na co dzień, to tylko wierzchołek góry lodowej. Znaczna część sieci – tzw. Deep Web – pozostaje ukryta przed zwykłymi użytkownikami i standardowymi wyszukiwarkami. W tym artykule wyjaśnimy, czym jest Deep Web, jak działa oraz jak różni się od często mylonego z nim Dark Webu. Odpowiemy również na pytania,...

Neuralink – co to jest i jak działa?

Redakcja 19 listopada 2024

Neuralink, projekt rozwijany przez Elona Muska, budzi ogromne emocje i nadzieje w świecie technologii, medycyny i neuronauki. Jego celem jest stworzenie interfejsu mózg-komputer, który pozwoli na bezpośrednie połączenie ludzkiego mózgu z urządzeniami cyfrowymi. Oto, co warto wiedzieć o Neuralinku – jak działa, jakie ma zastosowania i...

5G – co to jest i jak wpływa na nasze telefony? Prędkość, bezpieczeństwo i ochrona

Redakcja 13 listopada 2024

Technologia 5G to temat, który w ostatnich latach wzbudza ogromne zainteresowanie i dyskusje. Wprowadzenie tej nowej generacji sieci komórkowej ma zrewolucjonizować nie tylko sposób, w jaki korzystamy z internetu na naszych telefonach, ale także przyczynić się do rozwoju nowoczesnych rozwiązań, takich jak inteligentne miasta, Internet...

Bluetooth – co to jest i jak działa? Zastosowania w codziennej technologii

Redakcja 6 listopada 2024

Technologia Bluetooth stała się jednym z najbardziej popularnych standardów komunikacji bezprzewodowej, który znajdziemy w wielu urządzeniach codziennego użytku. Od komputerów, przez samochody, aż po telewizory i głośniki, Bluetooth pozwala nam bezproblemowo łączyć ze sobą różne urządzenia i przesyłać dane bez użycia kabli. W...

IrDA – co to jest i jak działa?

Redakcja 30 października 2024

Technologia bezprzewodowa rozwija się w zawrotnym tempie, a większość z nas korzysta dziś z Wi-Fi, Bluetooth czy NFC. Jednak zanim te technologie zdominowały rynek, istotną rolę w bezprzewodowej komunikacji pełniła IrDA. Choć obecnie jest mniej popularna, technologia ta miała ogromne znaczenie w początkach mobilnej komunikacji. Czym...

P2P – o to jest i jak działa?

Redakcja 23 października 2024

W erze nowoczesnych technologii termin P2P (peer-to-peer) stał się powszechnie używany, szczególnie w kontekście udostępniania plików, gier sieciowych, a także w niektórych rodzajach usług VPN. Czym jednak dokładnie jest P2P i dlaczego ta technologia zyskała taką popularność? W tym wpisie wyjaśnimy, co oznacza P2P, jak działa...

Ransomware – co to jest i jak się przed nim chronić?

Redakcja 16 października 2024

W ciągu ostatnich kilku lat liczba ataków ransomware znacząco wzrosła, stając się jednym z najgroźniejszych zagrożeń dla firm, instytucji publicznych oraz użytkowników indywidualnych. Oprogramowanie ransomware nie tylko szyfruje nasze dane, ale także żąda okupu za ich odblokowanie, często stawiając ofiarę w trudnej sytuacji. W...

HTTP a HTTPS – co różni te protokoły i dlaczego to ma znaczenie?

Redakcja 9 października 2024

Kiedy przeglądasz internet, z pewnością spotkałeś się z różnymi adresami stron internetowych zaczynającymi się od "http" lub "https". Na pierwszy rzut oka różnica może wydawać się kosmetyczna, ale w rzeczywistości ma ogromne znaczenie dla bezpieczeństwa i prywatności użytkowników. W tym artykule omówimy różnice między...

Komputer kwantowy – rewolucja technologiczna, która nadchodzi

Redakcja 2 października 2024

O komputerach kwantowych mówi się coraz więcej, ale co tak naprawdę kryje się za tą rewolucyjną technologią? W Polsce rozwój komputerów kwantowych nabiera tempa, a w Poznaniu naukowcy już eksperymentują z pierwszymi aplikacjami tej zaawansowanej technologii. Jak działają te maszyny, jakie mają zastosowania i czy faktycznie mogą...

Burza Magnetyczna: zjawisko, wpływ i historia

Redakcja 24 września 2024

Burza magnetyczna to zjawisko związane z gwałtownymi zmianami w polu magnetycznym Ziemi. Jest ono wywoływane przez aktywność słoneczną, w szczególności przez koronalne wyrzuty masy (CME) oraz burze słoneczne. Podczas tych wydarzeń, ogromne ilości naładowanych cząsteczek są wyrzucane w przestrzeń kosmiczną i mogą dotrzeć do...

Kryptografia kwantowa – nowa era bezpieczeństwa cyfrowego

Redakcja 18 września 2024

Kryptografia kwantowa to dziedzina nauki, która łączy zasady mechaniki kwantowej z teorią informacji w celu opracowania nowych metod zabezpieczania komunikacji. W odróżnieniu od tradycyjnych metod kryptograficznych, które opierają się na złożonych obliczeniach matematycznych, kryptografia kwantowa wykorzystuje właściwości kwantowych...

Impuls elektromagnetyczny – co warto wiedzieć?

Redakcja 11 września 2024

Impuls elektromagnetyczny (EMP) to nagła emisja energii elektromagnetycznej, która może zakłócać lub uszkadzać urządzenia elektroniczne i elektryczne. Powstaje w wyniku różnych zjawisk, takich jak błyskawice, wybuchy jądrowe czy celowe detonacje urządzeń EMP. Pomimo że EMP jest często kojarzony z bronią i militariami, ma...

Nadajniki BTS – klucz do sieci komórkowych

Redakcja 5 września 2024

Bez nadajników BTS trudno wyobrazić sobie współczesną komunikację mobilną. Te niewielkie, często niezauważalne stacje bazowe są kluczowym elementem każdej sieci komórkowej, zapewniając stabilne połączenia i szybki przesył danych. Jakie są ich zadania, jak działają i dlaczego są niezbędne dla funkcjonowania telefonii...

Internet szerokopasmowy – historia, technologia i korzyści

Redakcja 28 sierpnia 2024

Internet szerokopasmowy, znany również jako broadband, odgrywa kluczową rolę we współczesnym społeczeństwie, umożliwiając szybki i niezawodny dostęp do zasobów sieciowych. Co to Internet szerokopasmowy? Definicja Internetu szerokopasmowego to określenie rodzaju łącza Internetowego, które zapewnia wysoką przepustowość...

Testy penetracyjne jako metoda zwiększania bezpieczeństwa systemów informatycznych

Redakcja 21 sierpnia 2024

W obliczu rosnącego zagrożenia cyberatakami, zapewnienie bezpieczeństwa systemów informatycznych stało się priorytetem dla wielu organizacji. Jednym z najskuteczniejszych sposobów identyfikacji i eliminacji potencjalnych luk w zabezpieczeniach jest przeprowadzanie testów penetracyjnych. Testy penetracyjne – co to i jaki jest ich...

Ataki DDoS – jak się przed nimi bronić?

Redakcja 13 sierpnia 2024

Ataki DDoS (Distributed Denial of Service) stanowią poważne zagrożenie dla współczesnych systemów informatycznych. W dobie rosnącej zależności od technologii cyfrowych, skuteczna ochrona przed takimi atakami staje się kluczowa dla zapewnienia ciągłości działalności firm i organizacji. DDoS – co to? Ataki DDoS (Distributed...

Czym jest VPN i dlaczego warto go używać?

Redakcja 7 sierpnia 2024

VPN to skrót od angielskiego Virtual Private Network, czyli wirtualnej sieci prywatnej. Jest to technologia, która pozwala na bezpieczne łączenie się z internetem poprzez zaszyfrowany tunel, który chroni naszą prywatność i dane. VPN może być używany na różnych urządzeniach, takich jak komputery, smartfony, tablety czy telewizory. W...

Incydenty bezpieczeństwa – definicja, przykłady i zarządzanie

Redakcja 31 lipca 2024

W dobie cyfryzacji i rosnącej zależności od technologii informatycznych, kwestia bezpieczeństwa informacji nabiera szczególnego znaczenia. Incydenty bezpieczeństwa mogą mieć poważne konsekwencje dla organizacji, w tym finansowe straty, utratę reputacji oraz naruszenie przepisów prawnych. Celem niniejszego artykułu jest przedstawienie...

Szyfrowanie danych – klucz do bezpieczeństwa Twojej informacji

Redakcja 24 lipca 2024

W dobie cyfrowej, gdzie dane są nieustannie przesyłane i przechowywane w różnych miejscach, zabezpieczenie informacji staje się priorytetem. Jednym z najważniejszych narzędzi w tej walce jest szyfrowanie danych. W tym artykule przedstawimy, czym jest szyfrowanie, jakie są jego rodzaje oraz jak skutecznie go używać. Co to jest...